- Autor Lauren Nevill nevill@internetdaybook.com.

- Public 2023-12-16 18:55.

- Ostatnio zmodyfikowany 2025-01-23 15:23.

Wielu użytkowników WhatsApp jest zainteresowanych kwestiami prywatności, a wielu nie jest zainteresowanych ochroną korespondencji, ale tym, jak zdalnie czytać czyjąś korespondencję w WhatsApp. Jakie są sposoby odczytywania korespondencji i do czego służy?

Korzystanie z przeglądarki

Najskuteczniejszym i jednocześnie najłatwiejszym sposobem jest skorzystanie z przeglądarki komputera. Aby śledzić WhatsApp innej osoby za pomocą przeglądarki, potrzebujesz bardzo niewiele:

- telefon osoby;

- komputer z Google Chrome;

- kilka sekund wolnego czasu.

Musisz wykonać następujące czynności:

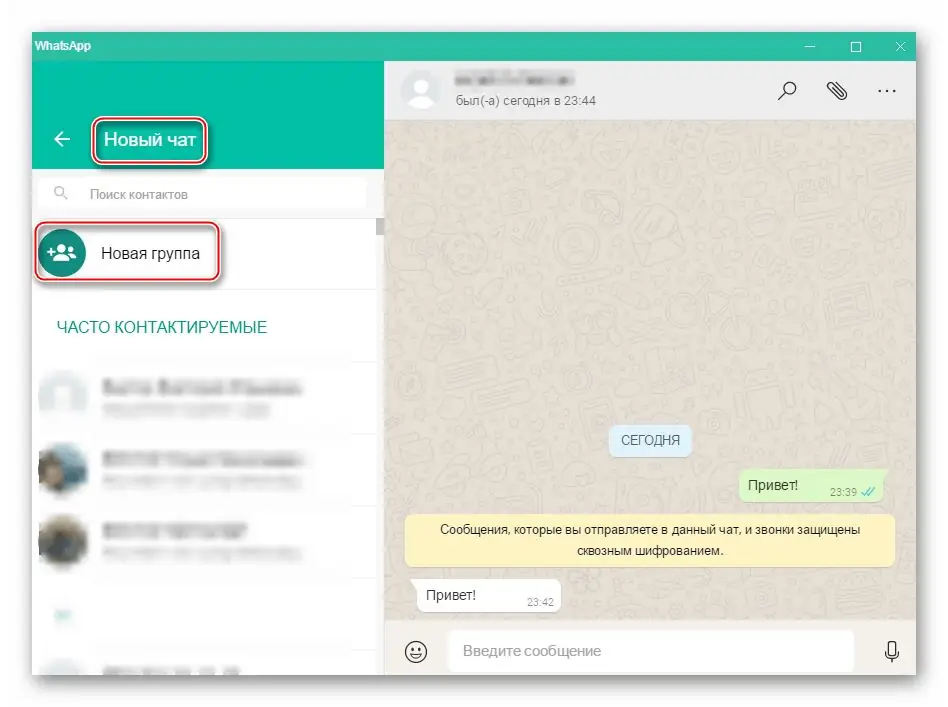

- Przejdź do przeglądarki.

- Przejdź do zasobu internetowego web.whatsapp.com.

- Weź telefon subskrybenta, przejdź do aplikacji WhatsApp, następnie przejdź do czatów, następnie do menu i do WhatsApp Web.

- Najedź gadżetem na kod kreskowy i przejdź do czatu.

Ale ta metoda ma następujące wady:

- osoba, której korespondencja ma zostać przeczytana, musi być online;

- każdy może sprawdzić, czy „ofiara” jest online. Może to zobaczyć sama osoba, więc może odgadnąć, że jej profil jest oglądany;

- metoda nie działa, jeśli dana osoba siedzi w komunikatorze za pośrednictwem iPhone'a.

Możesz także skorzystać z poczty.

Wykorzystanie poczty Mail

Ta metoda jest odpowiednia dla dowolnych systemów operacyjnych urządzeń mobilnych. Musisz wykonać następujące czynności:

- Otwórz program i przejdź do czatów.

- Wybierz czat, który Cię interesuje.

- Wybierz punkt wysłania e-mailem.

- Pojawi się mail z plikiem korespondencyjnym.

- Wyślij list z korespondencją na swój adres pocztowy.

Ta metoda ma kilka wad:

- nie możesz czytać wiadomości, które pojawiają się po użyciu tej metody;

- wysyłanie wiadomości i zacieranie śladów zajmie dużo czasu;

- potrzebujesz stałego połączenia z Internetem.

Te dwie metody mają jedną wadę - aby je wypełnić, musisz zachować telefon osoby, której korespondencję chcesz przeczytać.

Prosta rozmowa

Jeśli dana osoba jest nowa w programach komputerowych lub po prostu boi się skomplikowanych haseł, możesz skorzystać z najprostszej i najszybszej opcji. Jeśli obiektem inwigilacji jest bliska osoba i korzysta z funkcji automatycznego zapisywania haseł, możesz albo wydobyć od niego hasło za pomocą pytań wiodących, albo poczekać, aż osoba wejdzie do komunikatora.

W każdym przypadku, po otrzymaniu loginu i hasła poprzez zadawanie pytań lub zapisanie danych pod nieobecność „ofiary”, osoba może w dowolnym momencie i za pośrednictwem dowolnego urządzenia wejść na czyjś profil i zapoznać się z całą prowadzoną korespondencją.

Najważniejszą rzeczą do zapamiętania przy tego rodzaju inwigilacji jest to, że relacje między „ofiarą” a „szpiegiem” mogą ulec pogorszeniu. Dlatego ważne jest, aby zważyć wszystko przed takimi działaniami i być przygotowanym na konsekwencje.

Oprogramowanie antyspamowe

Jeśli opisana powyżej metoda jest odpowiednia głównie dla osób słabo obeznanych z komputerami, program spamowy jest odpowiedni dla tych, którzy znają komputery i rozumieją przynajmniej coś z programowania. Dla nich korzystanie z robotów spamujących byłoby świetnym sposobem.

Istotą tego działania w ten sam sposób jest wyłowienie niezbędnych danych informacyjnych wymaganych do wejścia do profilu użytkownika. Jedyną różnicą jest to, że tutaj „szpieg” i „ofiara” nie spotykają się osobiście i nie tracą czasu na zadawanie pytań. Możesz sam napisać program lub spróbować go znaleźć w Internecie.

Głównym zadaniem programu spamowego jest to, że po zainstalowaniu na komputerze ofiary będzie odczytywał loginy i hasła, a także inne dane użytkownika. Następnie wyśle dane na podany adres e-mail, a „szpieg” będzie musiał tylko wpisać te dane i przeczytać korespondencję.

Keylogger

Niektórzy użytkownicy nie lubią żadnej z powyższych metod, ale chęć poznania historii korespondencji nadal pozostaje, możesz użyć innego oprogramowania szpiegującego - keyloggera. Oczywiście tutaj, jak we wszystkich innych przypadkach, problem polega na tym, że „szpieg” musi zainstalować odpowiednie oprogramowanie na komputerze „ofiary”.

Z tą metodą jest jeszcze jeden ważny problem - program taki jak "Keylogger" wyśle nie tylko korespondencję na pocztę "szpieg", ale także listę wszystkich stron odwiedzonych przez "ofiarę". Wyśle wszystko, w co kliknął użytkownik i gdzie wszedł.

„Szpieg”, po zebraniu wszystkich otrzymanych danych informacyjnych, będzie mógł bez problemu określić wprowadzane dane. Jednak program na nic się nie przyda, jeśli ofiara użyje generowania i automatycznego zapisywania haseł na swoim komputerze. Rzeczywiście, w tym przypadku osoba nie wprowadzi danych swojego konta za pomocą klawiatury.

Ale ta metoda ma również kilka zalet. Na przykład oprogramowanie antywirusowe używane na komputerze nie rozpoznaje keyloggera jako wirusa. Dodatkowo keylogger nie jest widoczny na liście programów zainstalowanych na komputerze, przez co jest całkowicie niewidoczny dla właściciela urządzenia. Aby usunąć tego szpiega, w niektórych przypadkach konieczne jest tylko ponowne zainstalowanie systemu operacyjnego.

Pośrednicy internetowi

Zawsze znajdzie się ktoś, kto chce zdobyć potrzebne dane, nie ryzykując niczego i nie poświęcając na to zbyt wiele czasu osobistego. W takim przypadku skorzystanie z wykwalifikowanych specjalistów pośredniczących, którzy mogą śledzić korespondencję, może rozwiązać problem.

Wszystko, co musisz zrobić, to znaleźć odpowiednią osobę, która może uzyskać potrzebne dane. Zwykle znajdują i czekają na zamówienia w wyspecjalizowanych witrynach.

Wybierając tę metodę, w większości przypadków obserwator nie musi nic robić, wystarczy podać wykonawcy swój własny adres e-mail i wszystkie dane, które są znane o ofierze.

W niektórych przypadkach od danej osoby mogą być również wymagane inne informacje. Po uzgodnieniu działań pomiędzy „klientem” a „kontrahentem” „klient” będzie musiał jedynie zapłacić za usługi i czekać na moment pojawienia się informacji w mailu.

W zależności od specyfiki zlecenia i kwalifikacji „wykonawcy”, może on wysłać „klientowi” albo parę login-hasło, albo całą korespondencję z tą parą.

Główną zaletą tej metody jest to, że „klient” nie będzie wymagał czasu ani kosztów psychicznych. Ale główną wadą jest to, że za usługi trzeba płacić i czasami jest to bardzo duża kwota. Ale jest jeszcze jedna wada i polega ona na tym, że „wykonawca” może być albo oszustem, albo po prostu „wycieknie” informacji o zleceniu potencjalnej „ofiary”.

Zamiast konkluzji: co wybrać?

Jeśli dojdziemy do wniosku, jak zdalnie czytać cudzą korespondencję w WhatsApp, możemy zauważyć, że „szpieg” zawsze będzie musiał poświęcić przynajmniej coś. Na przykład, jeśli korzysta ze specjalistycznych programów, może to doprowadzić do całkowitej utraty danych, a jeśli zwróci się do pośredników, może stracić pieniądze.

Najbardziej optymalnym i najbezpieczniejszym sposobem jest użycie keyloggera. Możesz też po prostu wyłudzić potrzebne informacje i wykorzystać je. Nie są to całkowicie odległe metody, ale dla tych, którzy chcą sobie poradzić z odrobiną krwi, są odpowiednie.

I znowu, konieczne jest kilkakrotne rozważenie wszystkich zalet i wad śledzenia korespondencji innej osoby w komunikatorze WhatsApp.